El Apple TV 2 carece de VPN. Una de las soluciones es usar un router compatible VPN para crear esta red privada virtual.

El Apple TV 2 carece de VPN. Una de las soluciones es usar un router compatible VPN para crear esta red privada virtual.

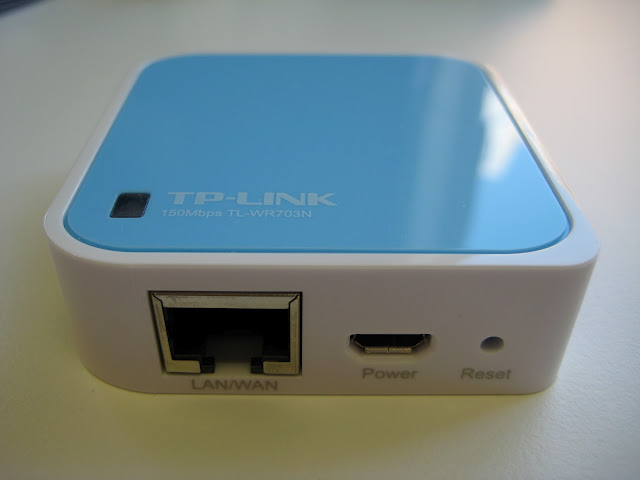

Nuestro pequeño router a 20€ no soporta el servicio OpenVPN, debido a su memoria flash de 4 Mbytes, pero soporta el protocolo PPTP. No es el protocolo mas seguro, pero es rápido debido a menos uso de CPU para la encriptación.

Esquema de la instalación

Lo que pretendo aquí es conectar el ATV al WR703N vía Wifi. El WR703N estará conectado al router de casa vía ethernet, para darle acceso a Internet. El WR703N tendrá configurado la VPN.

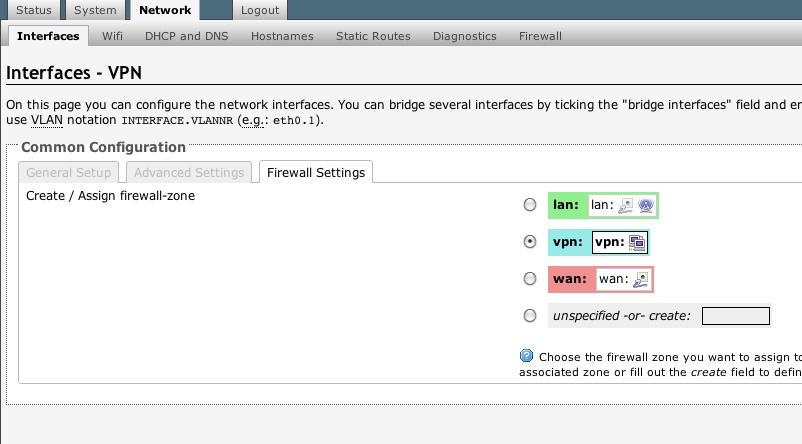

Configuración de las zonas del WR703N

No sé si mi planteamiento es el mas idóneo, pero funciona. He declarado además de las zonas Lan y Wan existentes una tercera zona llamada Vpn. Estas zonas no comunican entre si. Haré la comunicación con el firewall de Openwrt.

La zona Wan tendrá una interfaz con dirección estática sin DHCP y comunica con el router vía cable ethernet. La zona Vpn tendrá la interfaz PPTP. La zona Lan tendrá una interfaz estática (con distribución de DHCP opcional) y la interfaz Wifi (comunicación wifi con el ATV).

Instalación del package pptp

Dos métodos:

Con LuCI

ir a la pestaña "System" y luego "Software".

hacer clic en "update"

Después de esta actualización de biblioteca buscar

ppp-mod-pptp

y hacer clic en "install"

Vía ssh

entrar estas dos líneas seguidas cada vez de "intro"

opkg update

opkg install ppp-mod-pptp

Configuración de las tres zonas y sus interfaces

Zona Wan

Se configura la interfaz Wan con una dirección estática de rango del router. La IP del gateway debe ser la dirección del router de casa. No hace falta una distribución DHCP, así que se apaga (Disable).

Ir en la pestaña "Firewall Setting", y ubicar esta interfaz en la zona Wan.

En la pestaña "Physical Settings" comprobamos que el adaptador es el eth0 y desactivar el puente entre interfaces.

Zona Vpn

Se añade una interfaz PPTP en la zona Vpn.

En "General Setup" se indica los parámetros de nuestro proveedor.

Ir en la pestaña "Firewall Setting", para ubicar esta interfaz en la zona Vpn.

Se puede hacer las pruebas con un servicio gratuito, luego pasaremos a un servicio de pago para tener un túnel VPN de calidad.

Si los datos y contraseñas son correctos se puede ver transmisiones de datos RX y TX. Como el firewall no esta aun configurado, no funciona todavía la navegación a través de esta interfaz.

Zona Lan

Se crea una interfaz lan estática con distribución DHCP. La he llamado "virt". Como se trata de un punto fuera de la red principal asignamos una dirección con rango diferente al del router de la casa 192.168.2.1. La mascara de red debe ser 255.255.255.0

Activamos DHCP para esta interfaz, así nos dará una dirección IP para nuestro ATV. No hace falta activar la distribución DHCP. He atribuido una dirección fija al ATV2 y la conexión es mas estable

En la pestaña "Physical Settings" activamos el puente entre interfaz, para que esta nueva interfaz "virt" comunique directamente con el punto Wifi

Se configura el Wifi y se indica que pertenecen en la zona Lan.

Una vez terminado, haciendo clic en Network, tendremos lo siguiente:

Configuración del Firewall

Indicamos en "General Settings", "Reject" para Input, Output y Forward (por defecto no entra, ni sale del router no se permite comunicación entre zonas).

Ahora configuramos zona a zona:

Tenemos que hacer que la zona Lan solo comunique con la Vpn y la Vpn con la Wan. De este modo aseguramos que todo el trafico del punto Wifi pasara por el túnel VPN antes de salir al router de la casa. Por seguridad la configuración hace que se impide la comunicación desde Wan hacia las otras zonas. Comprobar con un ping desde la interface ethernet a la IP estática de la interfaz "virt" que los paquetes no pasen. He dejado input en accept para acceder al router desde el puerto ethernet.

Muy importante, activar Masquerading y MSS clamping. Sin eso los paquetes no llegaran al router de casa

En la pestaña Traffic Rules comprobar que las reglas existentes, estén correctamente declaradas.

Por defecto la configuración esta hecha para recibir de la zona Lan y mandar hacia la zona Wan. Lo dejamos así.

Se debe abrir para ambas zonas Lan y Vpn, el puerto 53 para los protocolos TCP, UDP y puertos 67-68 para el protocolo UDP.

Además no olvidar abrir el puerto 1723 para el protocolo PPTP. No he hecho nada para el protocolo GRE.

Guardamos los cambios y hacemos un reboot del WR703N.

Si todo va bien todo el trafico del punto Wifi pasara por el túnel VPN. Para comprobar si funciona, conectar un Pc en el Wifi del WR703N y hacer una búsqueda de IP y situación geográfica con "My IP" por ejemplo. Si nos enseña que estamos en el país de la IP del VPN contratado, perfecto  . De lo contrario tendremos que comprobar de nuevo todo, haciendo Pings hacia las IPs de las interfaces del router.

. De lo contrario tendremos que comprobar de nuevo todo, haciendo Pings hacia las IPs de las interfaces del router.

Dudas y problemas (aun) sin resolver

El WR703N se reinicia solo.La fuente de alimentación debe tener por lo menos 1A.Cuando modifico desde LuCI parámetros de la red, al salvar el router se apaga y se enciende en bucle.A desactivar el DHCP del WR703N y al tener una fuente de alimentación de 1A, el router es mas estable.

Comentarios

VPN

Hola,

Yo tambien tengo un openWRT wr703n y quiero crear un vpn para poder ver BBC. Pero con luci no puedo seguir tu tutorial... tienes la configuración hecha bajo SSH? supongo que seran /etc/config/network, /etc/config/wireless y /etc/config/firewall?

Gracias! Tu pagina es de momento lo mas cerca que he llegado a solucionar myis problemas - el de instalación de Open WRT es genial :)

Luci o ssh

Hola Derek

Puedes usar Luci o ssh. En mi caso lo hice todo con Luci, salvo para eliminar configuración errónea, paso en ssh para comprobar el fichero network. A veces no se ve todo con Luci.

Dime donde estas parado quizá puedo ayudarte.